Alors, il y a ce sujet qui revient souvent dès qu’on parle un peu sérieusement d’informatique : les fameux logs. Ceux qu’on appelle aussi fichiers log ou, pour faire simple, ces traces numériques qu’un serveur ou n’importe quel système laisse à chaque événement système. Je commence à écrire cette intro et… je me dis que, finalement, la question de leur durée de conservation… eh bien, c’est à la fois super technique mais terriblement concrète. Surtout avec toutes ces histoires de sécurité informatique, de monitoring des logs et – soyons honnêtes – de conformité légale. Bon, il faut essayer d’y voir clair, même si rien n’est jamais complètement figé dans le binaire de la réglementation.

C’est quoi exactement un log et pourquoi s’en préoccuper ?

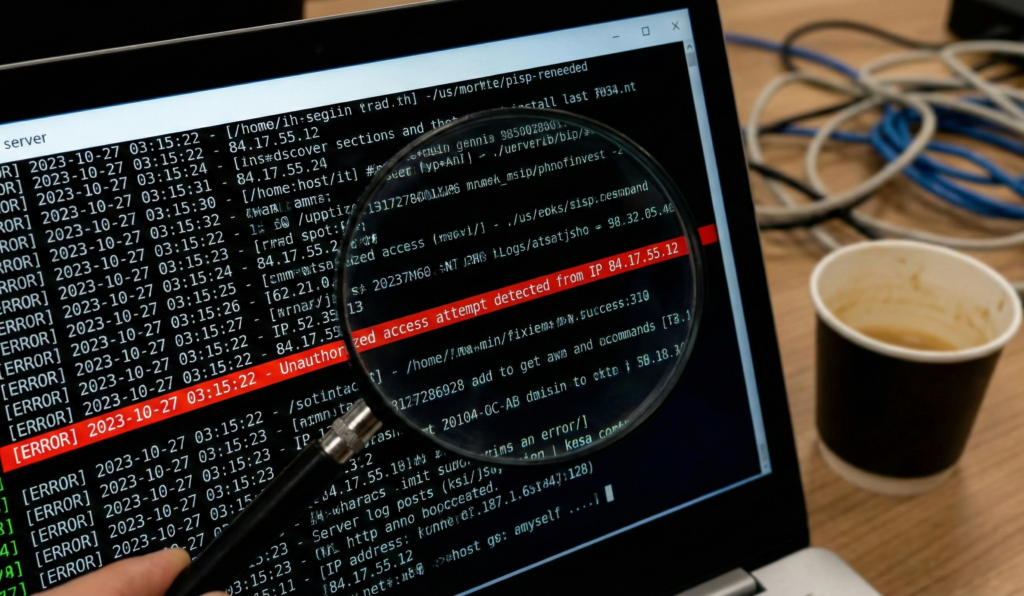

D’abord, juste histoire d’ancrer le décor, les logs ce sont, en gros, des journaux. Ce terme de journalisation revient tout le temps quand on parle gestion des logs. Les logs enregistrent plein de trucs différents : connexions d’utilisateur, erreurs, anomalies… Tout ce qui se passe sur un serveur ou sur n’importe quelle machine digne de ce nom finit capturé dans ces fichiers log, parfois planqués dans un coin du disque dur.

Et là, à force de bidouiller ou même de bosser dans l’IT, on réalise qu’on passe une partie non négligeable de sa vie à lire, trier ou analyser ces logs. Ce n’est pas juste pour le fun hein, c’est plutôt parce que ces petits fichiers sont essentiels à l’analyse de logs pour débusquer une panne ou même repérer une intrusion. Ça sert aussi dans des audits pour retracer une activité suspecte (utilisateur), ou comprendre comment et pourquoi le serveur a planté à 3 heures du matin. Enfin, ce que je veux dire par là, c’est qu’aujourd’hui, la surveillance/monitoring des logs, ce n’est plus une option.

Est-ce que la loi impose effectivement de garder les logs ?

Là vient la grande question. Un truc qui m’a frappé la première fois, c’est la diversité des obligations selon les cas. On imagine que tout le monde est logé à la même enseigne. En fait, non. Il existe plusieurs textes portant sur la conservation légale des logs, et franchement, c’est moins carré que ce qu’on voudrait.

Par exemple, en France (je précise parce que chaque pays a ses propres manies), la législation ne dit pas à tous les propriétaires de site ou admins systèmes de tout conserver, partout et tout le temps. Cela touche surtout ceux qui fournissent un accès à internet, les hébergeurs, bref des gens qui ont pas mal de responsabilités sous le capot. Et là, la fameuse loi sur la confiance dans l’économie numérique (LCEN) débarque en mode obligation stricte.

Quels sont les acteurs principalement concernés ?

Voilà un point où je dois vraiment insister. Si vous gérez un petit site perso pour votre passion pour les chats fluorescents, normalement, ces contraintes-là ne vous tombent pas dessus, du moins pas au sens strict. Par contre, dès qu’il y a hébergement de contenus tiers, forums publics, plateformes communautaires, ou service cloud… alors oui, la LCEN frappe à la porte.

Et encore, ça ne veut pas dire que le reste du web monde s’en fiche. Toute démarche liée à la sécurité informatique ou à la bonne tenue d’infrastructures suppose d’avoir, d’une façon ou d’une autre, une politique de gestion des logs réfléchie. Mais légalement, seuls certains types de données et d’acteurs sont explicitement ciblés.

Pourquoi tout le monde parle-t-il de la data retention ?

Je me rends compte en écrivant que le mot “retention” sort beaucoup, peut-être parce qu’il met le doigt sur un vrai dilemme. Trop court, on rate des usages cruciaux, trop long, gare à la confidentialité et aux risques. Mais, pour revenir à la légalité pure, la France fixe officiellement une limite à un an concernant la conservation des logs de connexion. Oui, douze mois donc.

Ce délai concerne, au fond, les traces permettant d’identifier qui faisait quoi, quand, sur un service donné. C’est une mesure censée garantir à la fois la traçabilité des activités utilisateur, mais sans basculer dans la surveillance disproportionnée. Enfin, ça c’est la théorie ; parce qu’en pratique, certaines entreprises gardent leurs logs beaucoup plus longtemps pour la gestion interne, du monitoring ou des analyses précises en sécurité informatique.

Quelles données doivent être conservées concrètement ?

C’est un peu un cliché, mais c’est vrai que tout log n’est pas log égal. J’ai pu voir, côté pro comme perso, que la frontière n’est ni nette ni épaisse. De quoi parle-t-on, précisément ? Adresse IP, dates de connexion, identifiant, événements système, détails sur les actions réalisées… La liste n’est jamais fermée complètement.

Les textes légaux parlent essentiellement de ce qui permet d’identifier techniquement un internaute ou de comprendre une activité en ligne. Dès lors, lors d’une enquête, on peut facilement remonter le fil d’un fichier log jusqu’à un utilisateur.

- Données de connexion : date, heure, adresse IP d’origine, nature de l’activité.

- Données techniques annexes : code retour, volume échangé, horodatage d’événements système.

- Informations sur l’appareil utilisé ou le navigateur (quand elles existent dans le log).

- Erreurs et anomalies détectées automatiquement par le système.

Mais attention ! Garder toutes ces informations exige rigueur et équilibre. Parce qu’on n’a pas le droit de collecter tout et n’importe quoi, au risque de tomber dans la collecte abusive ou intrusive.

Comment gérer au quotidien la conservation et la suppression des logs ?

Ce point, c’est un peu le nerf de la guerre. Une fois qu’on sait qu’il faut conserver des logs, il faut éviter de les amasser à l’infini (sinon, bonjour les montagnes russes du RGPD). Pour être franc, la gestion des logs relève autant de la tech que du juridique. Je me surprends souvent à devoir jongler entre outils de rotation (le fameux logrotate par exemple), procédures internes, sauvegardes automatiques…

Cela dit, il faut nuancer : automatiser la purge régulière est indispensable mais pas suffisant. Il reste primordial de documenter à la fois ce qu’on conserve, combien de temps, avec quel degré d’accès en lecture. Sinon, impossible de répondre correctement à un contrôle ou de reconstituer après coup une chaîne d’événements système précise.

Faut-il anonymiser ou pseudonymiser les logs ?

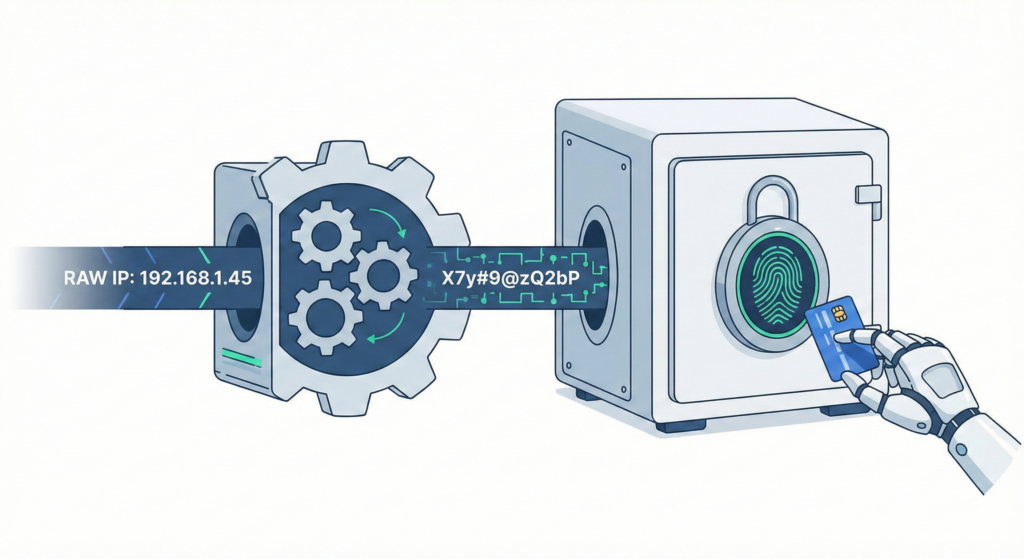

En matière de confidentialité, le RGPD s’est invité à la fête depuis belle lurette. L’idée, en substance, consiste à limiter l’exposition des données personnelles dès la phase de journalisation. Faut-il rendre chaque fichier log totalement anonyme ?

Pas toujours possible. Ni cohérent non plus, car on doit justement garder la faculté d’identification en cas d’incident de sécurité informatique ou sur demande des autorités. Une voie intermédiaire, souvent mise en place, consiste à pseudonymiser certaines références (par exemple remplacer l’adresse IP par un hash réversible seulement avec une clé privée détenue par l’administrateur).

Qui accède aux logs et dans quelles conditions ?

Accès restreint, droits limités, tout cela paraît évident… sur le papier. La réalité, c’est que dans beaucoup d’équipes IT, les logs trainent sur un coin de partage réseau sans protection bétonnée. Or, la moindre fuite peut vite créer une faille côté vie privée.

Du coup, on recommande tout le temps d’établir des règles claires : seuls certains rôles peuvent consulter tel ou tel fichier log, l’accès s’effectue via des canaux sécurisés, chaque consultation notable est elle-même consignée dans un log séparé. Oui, ça fait un peu matriochka de la sécurité informatique, mais c’est sain.

Y a-t-il des exceptions à la règle de conservation ?

En rédigeant, je me rappelle un détail crucial. Certaines situations font sauter les compteurs. Par exemple, sur réquisition judiciaire, les logs vieux de trois ans, effacés depuis, peuvent être demandés. Même si, matériellement parlant, ils ont déjà disparu, la loi prévoit parfois une extension rétroactive de ces garanties.

D’autres situations concernent des secteurs hautement régulés, comme la santé ou la finance. Dans ce cas, la durée grimpe à plusieurs années pour certains types de journaux. Encore faudrait-il définir précisément à quelles lois sectorielles on se rapporte, car là, le millefeuille français devient franchement indigeste.

Enfin, ce que je voulais dire, c’est que, même si la durée « standard » tourne autour d’un an pour la plupart des logs de connexion, il faut toujours garder un œil sur les spécificités liées à son secteur d’activité, à la nature exacte des fichiers log générés, et bien sûr, à l’évolution permanente de la législation. Je me rends compte en écrivant que tout ceci n’est jamais gravé dans la pierre. Il faut rester curieux, vigilant, et… prêt à mettre un peu les mains dans le cambouis pour assurer la conformité, la sécurité et, accessoirement, la tranquillité d’esprit !